1. Tại sao chúng ta cần phòng chống thất thoát dữ liệu? Mọi doanh nghiệp trong quá trình hoạt động đều có rất nhiều

Giải pháp kiểm tra bảo mật ứng dụng động (DAST) – BeStorm

BeStorm là công cụ kiểm thử, phân tích lỗ hổng ứng dụng động bằng cách mô phòng các cuộc tấn công từ bên ngoài (black

Giải pháp kiểm tra bảo mật ứng dụng tĩnh (SAST) – BeSource

Kiểm tra bảo mật ứng dụng tĩnh (SAST) là một tập hợp các công nghệ được thiết kế để phân tích mã nguồn ứng dụng, mã byte

Giải pháp Fidelis Deception

1. Chức năng. nhiệm vụ: Hồ sơ và phân loại tài sản để xác định các lớp lừa dối. Phát hiện việc lây lan và

Giải pháp Fidelis Endpoint

1. Chức năng, nhiệm vụ Dựa trên triết lý về việc giải quyết toàn diện bài toán An ninh mạng của mình, Fidelis

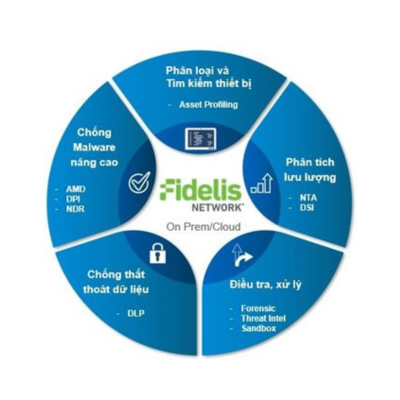

Giải pháp Fidelis Network

1. Chức năng, nhiệm vụ Dựa trên triết lý về việc giải quyết toàn diện bài toán An ninh mạng của mình, Fidelis

Sản phẩm quản lý và bảo mật API – Kong Enterprise API Gateway

1. Tại sao lại cần API Gateway quản lý APIs? Với sự phát triển nhanh chóng về công nghệ như hiện nay, mọi tổ chức đều

Giải pháp quản lý điểm yếu cho ứng dụng Web (WEBINSPECT)

Các loại giải pháp an ninh cho hệ thống công nghệ thông tin bao gồm: hệ thống quản ký truy cập & định dang

Giải pháp phân tích đánh giá an ninh bảo mật cho phần mềm – Microfocus Fortify SCA (Static Code Analyzer)

Giới thiệu về giải pháp phân tích đánh giá an ninh bảo mật cho phần mềm, ứng dụng ở mức mã nguồn (source code) -

Giải pháp phát hiện và xác thực lỗ hổng bảo mật tự động Pentera Core

Giải pháp rò quét và xác thực bảo mật Pentera của Penta bao gồm 3 yếu tố chính: Cập nhật theo thời gian thực khi

Giải pháp quản lý truy cập và phân vùng dữ liệu của BlockArmour

I. Giới thiệu về Block Amour: Block Armour là một liên doanh có trụ sở tại Singapore và Ấn Độ, tập trung vào việc khai

Giải pháp Group-IB – Digital Risk Protection

Giải pháp tất cả trong một được thiết kế để giảm thiểu rủi ro kỹ thuật số bên ngoài đối với tài sản trí tuệ và thương